像任何热门服务一样,Kraken 的用户也会成为诈骗分子的目标,他们会试图使用 @kraken.com 的邮箱地址发送钓鱼邮件。您不应该收到这种伪造的邮件,因为 Gmail 等邮件服务提供商会将其拒收,他们的服务器会检测到这些邮件并非来自 Kraken。实际上,接收邮件的服务器会在后台查询常见的 DNS 记录,以验证邮件的来源是否正确(例如,SPF、DKIM 和 DMARC 记录)。

Kraken 安全实验室秉持“信任,但要核实”的原则,并定期测试 Kraken 电子邮件安全控制的有效性。在一次测试中,我们发现多家邮件服务提供商没有执行简单的检查,从而使其用户(以及潜在的我们的客户)面临网络钓鱼的风险:具体而言,yahoo.com 和 aol.com 的用户可能会收到来自热门网站不存在的子域名的电子邮件,例如admin@verylegitemails.verizon.com。

此类邮件不应该出现在您的收件箱中。

Kraken Security Labs 于 2020 年 10 月 8 日向 Verizon Media(拥有 aol.com 和 yahoo.com)报告了此问题。遗憾的是,该问题被归类为低严重性问题,由于影响较小,我们的报告被关闭。然而,此后,这两个电子邮件系统似乎都进行了改进,修复了下文所述的部分问题。

您可以时刻警惕网络钓鱼诈骗,保护自己免受侵害。如果您目前使用的是 aol.com 或 yahoo.com 邮箱,建议您考虑将邮箱服务切换到 gmail.com 或 protonmail.com。如果您拥有自己的域名,请确保您的 DMARC、SPF 和 DKIM 记录是最新的,以限制诈骗分子使用您的域名。

Kraken Security Labs的使命是教育和赋能加密货币持有者,让他们掌握保护资产和安全使用资金所需的知识。本文将详细介绍这种电子邮件欺骗技术,以及我们如何保护域名和您可以采取哪些措施来确保自身安全。

技术细节

十年前,欺骗邮件曾是一种猖獗的攻击手段。当时的电子邮件服务器没有有效的方法来验证发件人身份。由于许多用户没有意识到发件人信息可以被伪造,因此伪造发件人的邮件成功率更高。来自知名域名(例如mail@kraken.com )的邮件会给人一种权威和安全的错觉,尤其与来自陌生域名(例如mail@example-strange-domain.xyz)的邮件相比更是如此。值得庆幸的是,如今大多数邮件服务提供商都采取了有效的防范欺骗措施。诸如 DMARC 之类的标准已经规范了各种技术,大大增加了欺骗邮件的难度。

邮件安全

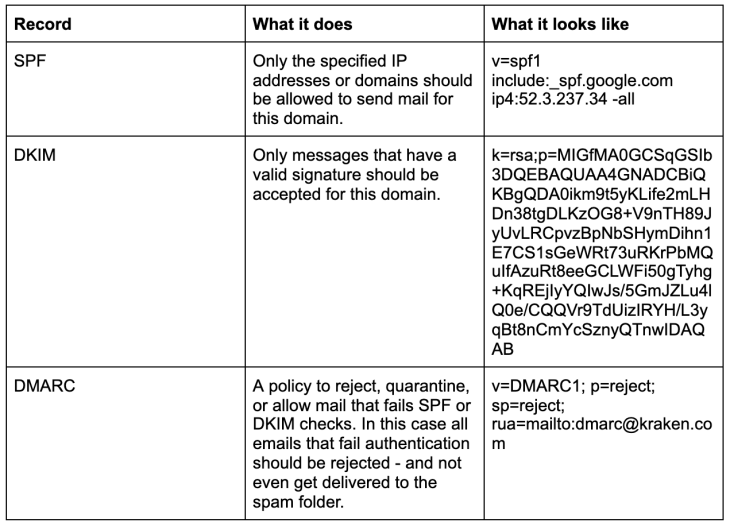

电子邮件安全比我们这里要讨论的要复杂得多,但目前防止欺骗的最佳实践主要围绕 SPF、DMARC 和 DKIM 记录展开。当邮件服务器收到邮件时,它会对邮件的域名进行几次 DNS 查询,以检查这些记录。

每个邮件服务器处理这些检查的方式都不同。例如,Gmail 会给所有未通过 SPF 检查的邮件添加一个醒目的警告横幅,提醒用户谨慎操作(尽管从技术上讲,这些邮件根本不应该被邮件服务器接受);而所有未通过 DMARC 检查且策略为“拒绝”的邮件则根本不会被接受。

其他邮件服务提供商的处理流程可能截然不同,各自拥有独特的算法。例如,有些服务提供商会选择完全屏蔽邮件,有些会将邮件发送到“垃圾邮件”箱,还有一些会在邮件中发出警告。

试用免费邮箱服务

不同服务商执行力度不一致令我们担忧,因此我们进行了进一步测试。我们尝试向几家主流免费邮箱服务商发送伪造的、指向某个受限域名的邮件,并追踪他们的行为。

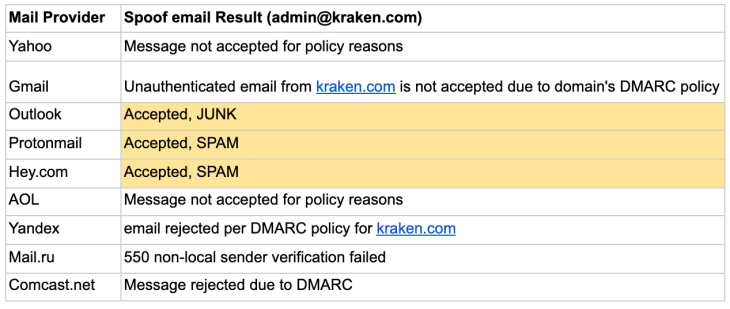

试验 1 – 欺骗admin@kraken.com(一个安全的基础域名)

我们从具有有效的硬失败 SPF 记录、有效的 DMARC 记录和已配置 DKIM 选择器的域发送了一封伪造的电子邮件。

预期结果:邮件被拒绝,因为它不是来自允许的 IP 地址,也没有 DKIM 签名。

虽然将消息发送到垃圾邮件或广告邮件文件夹意味着用户理论上仍然有可能被骗,因为他们认为这是一个错误,但这并没有什么令人意外之处。

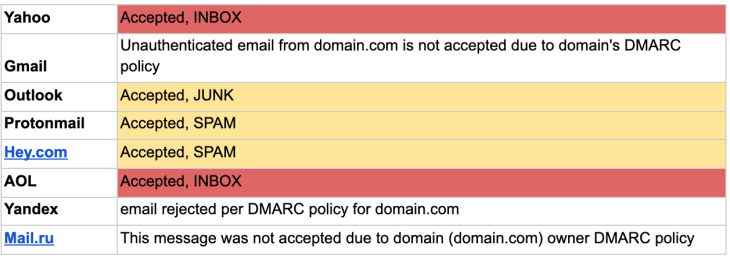

试验 2 – 伪造admin@fakedomain.kraken.com(一个不存在的子域名)

我们使用一个不存在的子域名发送了一封伪造的电子邮件。该主机名没有任何记录。

预期结果:邮件被拒收,因为主机名不存在或没有任何记录(没有 A 记录、SPF 或 DKIM 记录)。此外,DMARC 策略已设置为“拒绝”,因此任何无法通过 SPF/DKIM 验证的电子邮件都应被拒绝。

令人惊讶的是,Yahoo.com 和 AOL.com 的邮件服务器竟然接受了这封明显是伪造的邮件,并将其放入了受害者的收件箱。这尤其令人担忧,因为这意味着攻击者只需在邮件中包含一个子域名,就能让这些平台的用户接受并使其看起来合法(例如,admin@emails.chase.com)。

当时AOL.com和Yahoo.com均隶属于Verizon Media,因此我们于2020年10月8日向他们报告了此问题。Verizon Media以该问题超出其职责范围且属于非正式处理为由,将其关闭。Kraken Security Labs重申了保护AOL和Yahoo用户免受网络钓鱼攻击的重要性,但之后并未就如何解决这些问题提供任何进一步的沟通。

此后似乎有所改进:电子邮件现在会根据 DMARC 策略被拒绝,并且似乎实施了更好的速率限制。

我们仍然认为 Yahoo 和 Verizon 电子邮件用户面临更高的风险,因为其他供应商在电子邮件无法验证时(例如完全未使用 DMARC/DKIM/SPF 时)会向用户发出明显更好的警告。

要点总结

尽管域名所有者尽了最大努力,但电子邮件服务提供商并非总能按预期过滤邮件。使用 @yahoo.com 和 @aol.com 邮箱地址的用户更容易收到欺诈邮件,即使这些邮件很容易被服务提供商检测和过滤。虽然情况有所改善,但我们仍然建议您将敏感信息较多的邮箱切换到过滤效果更好的服务提供商,例如 Gmail 或 Protonmail。

如果您正在运行电子邮件服务器,请确保您的电子邮件 DNS 记录(DMARC、DKIM 和 SPF)始终保持最新,并定期验证您的电子邮件控制是否正常工作。